Microsoft ha lanzado una advertencia poco tranquilizadora para millones de empresas que usan Teams a diario: los ciberdelincuentes están aprovechando cada vez más los chats y llamadas externas de la plataforma para hacerse pasar por personal del servicio técnico y engañar a empleados con el objetivo de tomar el control de sus equipos y robar información. La compañía asegura que ha observado varias intrusiones con una cadena de ataque muy parecida, apoyada casi por completo en herramientas legítimas y en funciones normales del entorno corporativo.

Lo más inquietante del caso es que no se trata del típico ataque con un virus evidente o un correo mal escrito. Aquí el engaño llega por un canal que muchas personas asocian con el trabajo diario y la colaboración interna. El atacante contacta desde un tenant externo de Teams, se presenta como alguien del departamento de IT o del helpdesk y convence a la víctima de que necesita revisar su cuenta, frenar un problema de seguridad o corregir una incidencia técnica. Si el usuario confía y sigue las instrucciones, el acceso inicial queda abierto.

Microsoft subraya que este tipo de intrusión resulta especialmente difícil de detectar porque, una vez dentro, el atacante sigue usando utilidades legítimas como Quick Assist para el acceso remoto, PowerShell o Command Prompt para reconocimiento, Windows Remote Management para moverse por la red y herramientas como Rclone para sacar datos a almacenamiento en la nube. Es decir, gran parte de la actividad puede confundirse con trabajo normal de soporte técnico o de administración de sistemas.

Cómo funciona el engaño

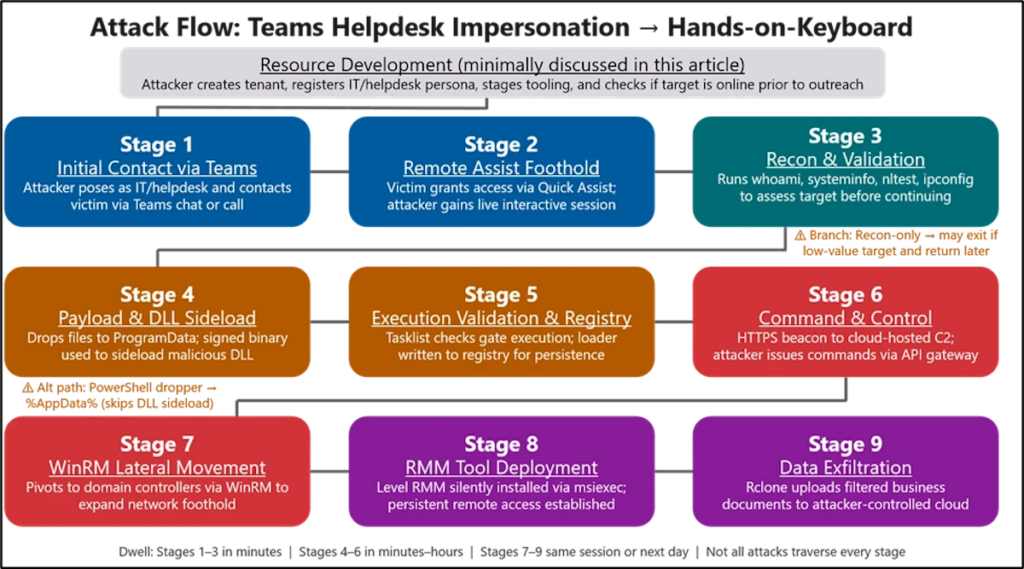

La cadena descrita por Microsoft arranca con un mensaje o llamada en Teams procedente de una cuenta externa. El supuesto técnico intenta generar urgencia: habla de una alerta, de una incidencia con la cuenta o de una actualización que hay que hacer cuanto antes. Después pide al empleado que inicie una sesión de asistencia remota, normalmente mediante Quick Assist, una herramienta legítima de Windows pensada precisamente para ayudar a usuarios a distancia.

A partir de ese momento, el atacante ya no necesita romper ninguna puerta. Entra con permiso concedido por la propia víctima. Según Microsoft, lo primero que suele hacer es comprobar si el equipo tiene privilegios elevados, si pertenece a un dominio y qué otros sistemas tiene al alcance. Después puede dejar pequeños archivos en carpetas donde el usuario tiene permiso de escritura y ejecutar código malicioso mediante técnicas que aprovechan aplicaciones firmadas y conocidas, algo que ayuda a que la actividad pase más desapercibida.

El siguiente paso suele ser el movimiento lateral. Es decir, usar ese primer equipo como trampolín para alcanzar otros sistemas de la empresa, incluidos activos de más valor como servidores o controladores de dominio. Finalmente llega la exfiltración de datos: los atacantes filtran la información que les interesa y la envían fuera, normalmente a servicios cloud externos, procurando no generar demasiado ruido ni transferencias masivas que llamen la atención.

Por qué Teams se ha convertido en un nuevo frente de ataque

Durante años, la mayor parte de la concienciación en seguridad se centró en el correo electrónico. El mensaje sospechoso, el enlace extraño o el archivo adjunto peligroso eran la imagen clásica del fraude digital. Pero el trabajo híbrido y la colaboración en tiempo real han cambiado esa costumbre. Hoy muchos empleados responden antes a un chat o a una llamada en Teams que a un correo. Y eso hace que la plataforma sea un canal especialmente atractivo para quien busca engañar con apariencia de legitimidad.

Microsoft ya venía advirtiendo de este giro. En marzo presentó nuevas funciones de protección en Teams para vigilar llamadas sospechosas, detectar suplantaciones de marca y dar más visibilidad a los equipos de seguridad sobre contactos externos y posibles fraudes. También ha ampliado las opciones de reporte de mensajes y llamadas sospechosas dentro de Microsoft 365 Defender, una señal clara de que la compañía considera que Teams ya no es solo una herramienta de comunicación, sino también una superficie de ataque en pleno crecimiento.

Qué deberían hacer ahora las empresas

La recomendación principal de Microsoft es sencilla, aunque no siempre fácil de aplicar en la práctica: tratar por defecto cualquier contacto externo en Teams como no confiable, incluso cuando diga venir del soporte técnico. La empresa recuerda que Teams ya muestra avisos cuando una conversación procede de fuera de la organización y que esos avisos no deberían ignorarse. Además, aconseja restringir o vigilar muy de cerca herramientas de asistencia remota como Quick Assist y limitar el uso de WinRM a sistemas muy controlados.

En paralelo, las empresas necesitan revisar también la parte humana del problema. Muchos empleados han aprendido a sospechar del correo, pero no necesariamente de una llamada o un chat que parece llegar desde un entorno corporativo habitual. El éxito de estas campañas depende, sobre todo, de esa confianza. Y por eso el riesgo no se resuelve solo con antivirus o firewalls, sino también con protocolos claros: el soporte real no debería pedir acceso improvisado sin ticket previo, sin validación y sin un proceso verificable.

En el fondo, la advertencia de Microsoft deja una idea bastante clara: la próxima gran estafa empresarial no siempre llegará por email. Puede llegar por una llamada, un mensaje de chat y una supuesta ayuda urgente desde Teams. Y si la organización no adapta su cultura de seguridad a esa nueva realidad, el atacante ya no tendrá que colarse por una ventana: le bastará con que alguien le abra la puerta.

Preguntas frecuentes

¿Microsoft Teams tiene una vulnerabilidad de seguridad que permita estos ataques?

Microsoft no describe este problema como un fallo técnico de Teams, sino como un abuso de funciones legítimas de colaboración externa combinado con ingeniería social y herramientas de acceso remoto autorizadas por la propia víctima.

¿Qué herramienta usan los atacantes para entrar en el equipo?

Microsoft señala sobre todo a Quick Assist, una utilidad legítima de asistencia remota en Windows. También menciona otras herramientas comerciales de gestión remota en intrusiones similares.

¿Por qué este ataque es tan difícil de detectar?

Porque gran parte de la actividad posterior se parece a trabajo normal de soporte o administración: acceso remoto legítimo, uso de PowerShell, WinRM, HTTPS y herramientas conocidas para mover archivos.

¿Qué debería hacer un empleado si recibe un mensaje de soporte por Teams desde fuera de su empresa?

Desconfiar por defecto, no iniciar una sesión remota sin validación interna y usar las opciones de bloqueo o reporte si el contacto parece sospechoso. Microsoft recuerda que Teams ya muestra avisos específicos cuando el remitente es externo.